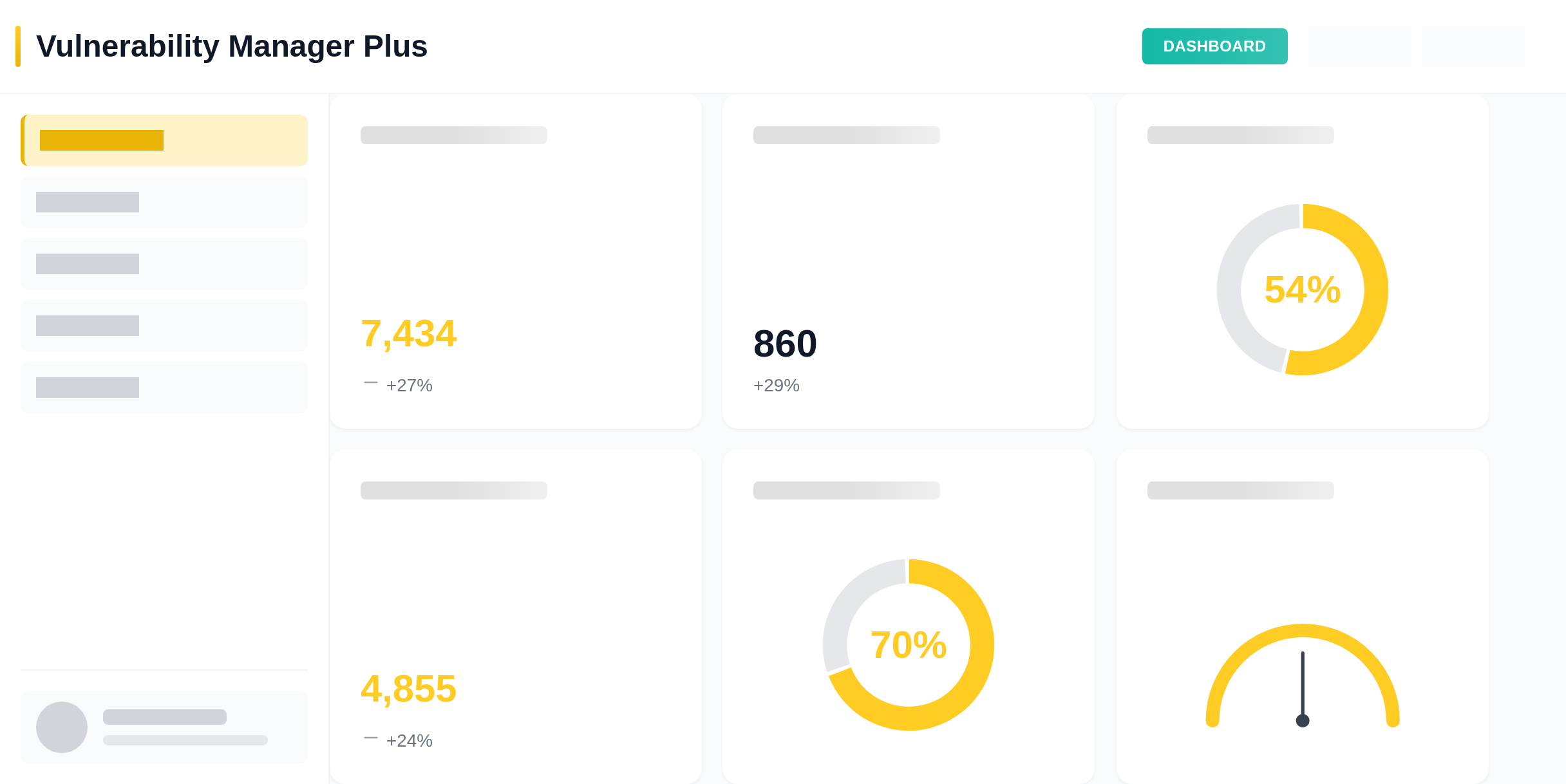

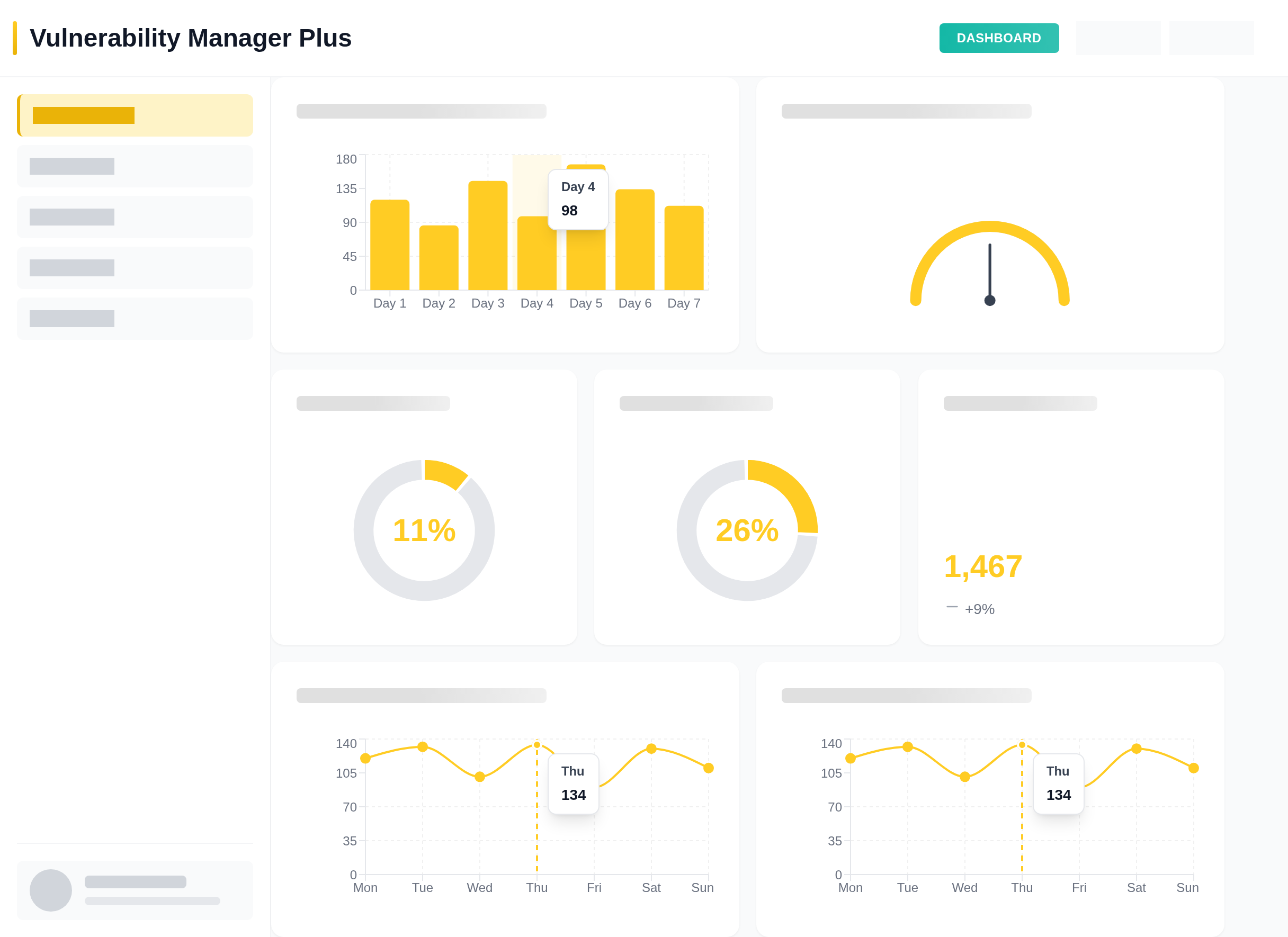

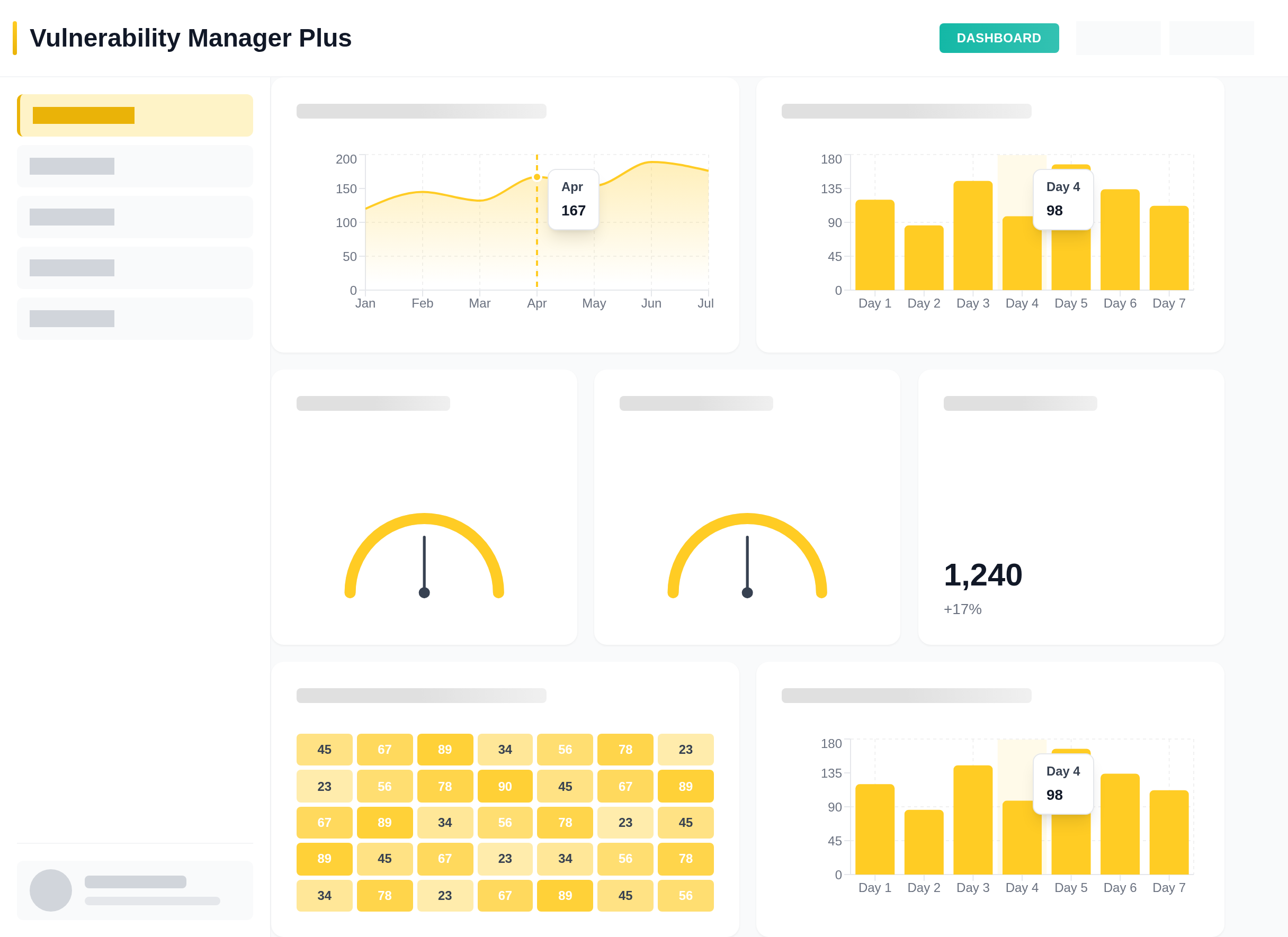

Kompleksowe zarządzanie podatnościami i cyklem życia poprawek

Integruje skanowanie luk w zabezpieczeniach z automatycznym wdrażaniem poprawek w ramach jednej konsoli.

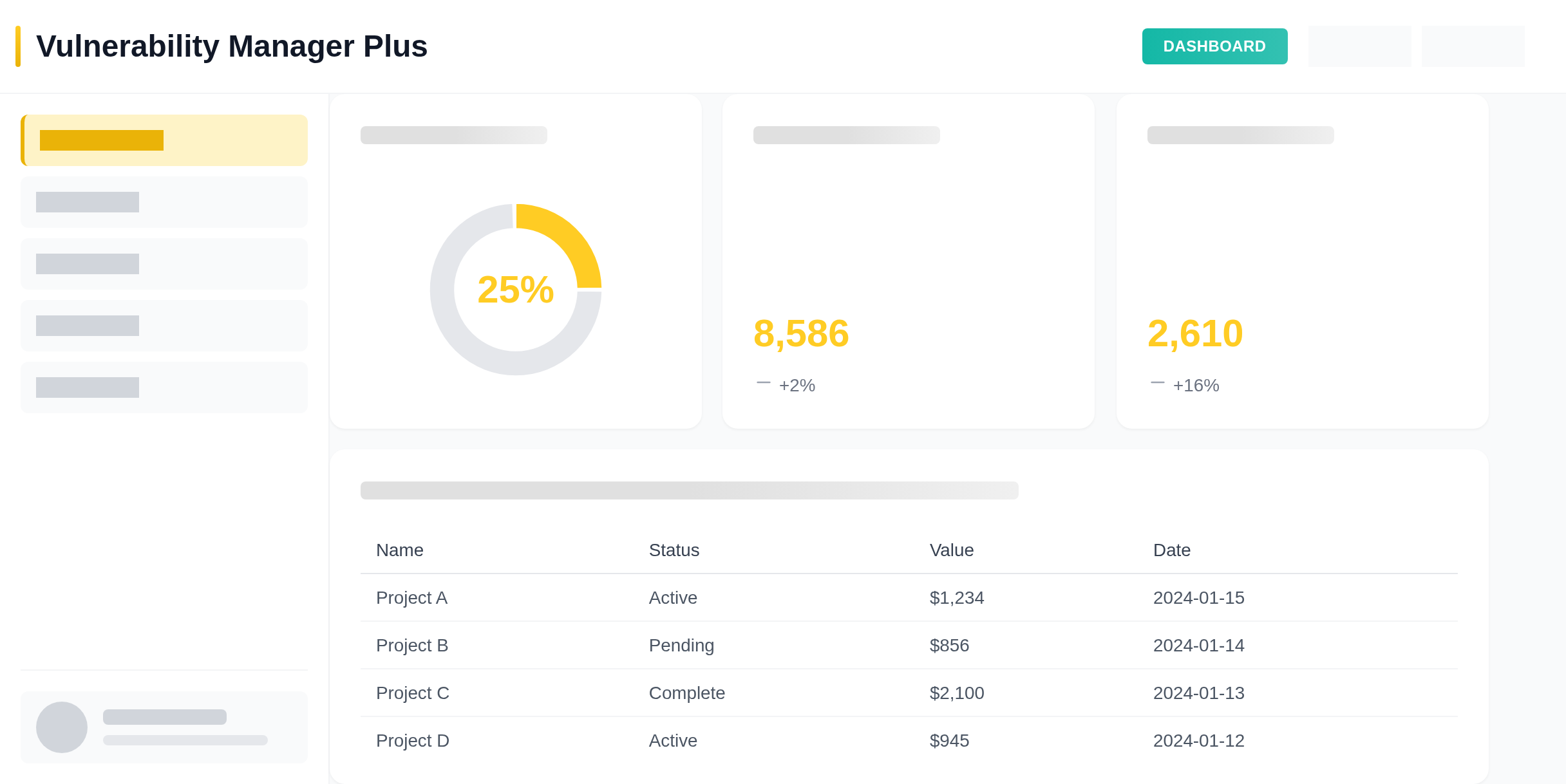

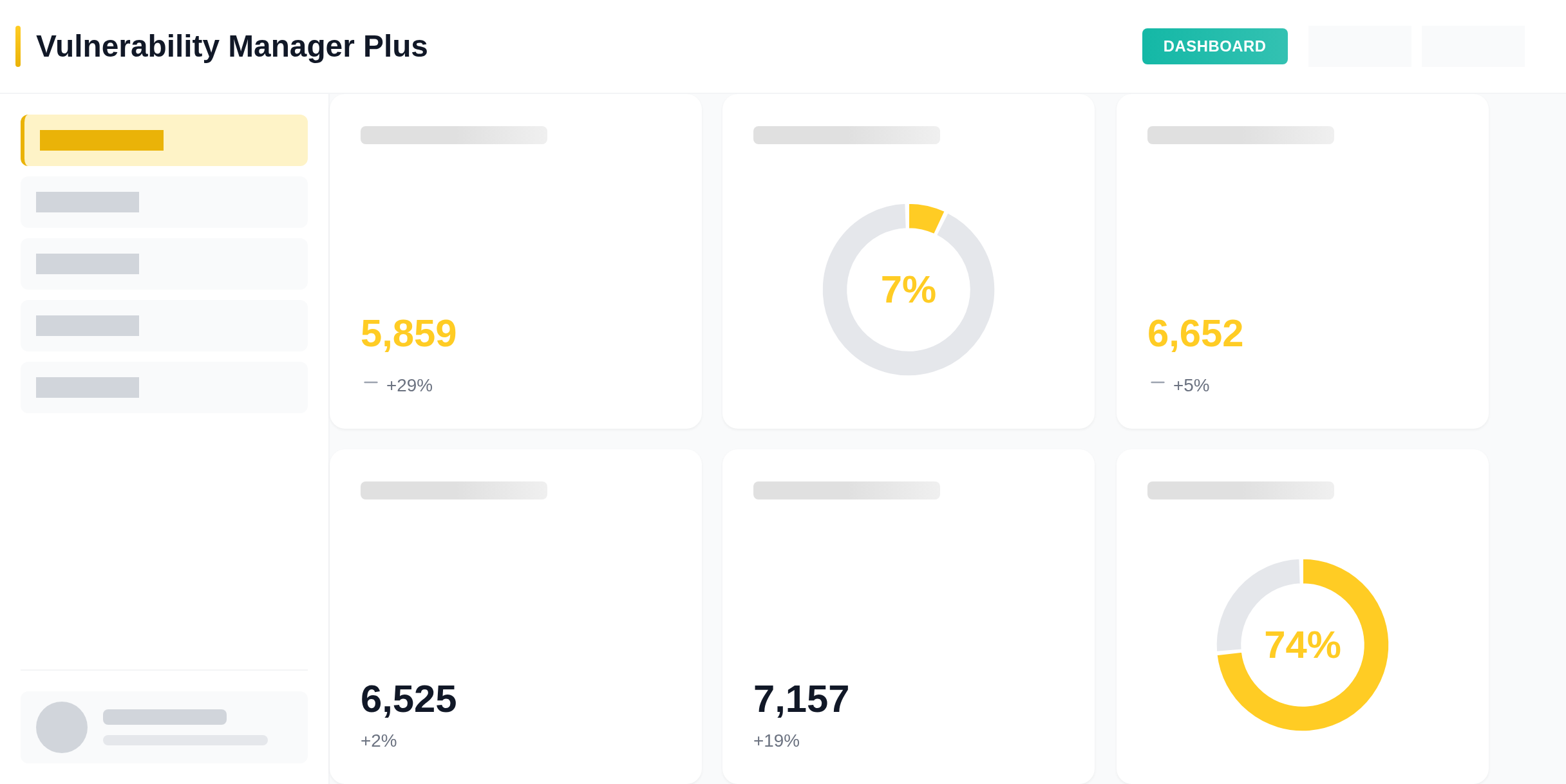

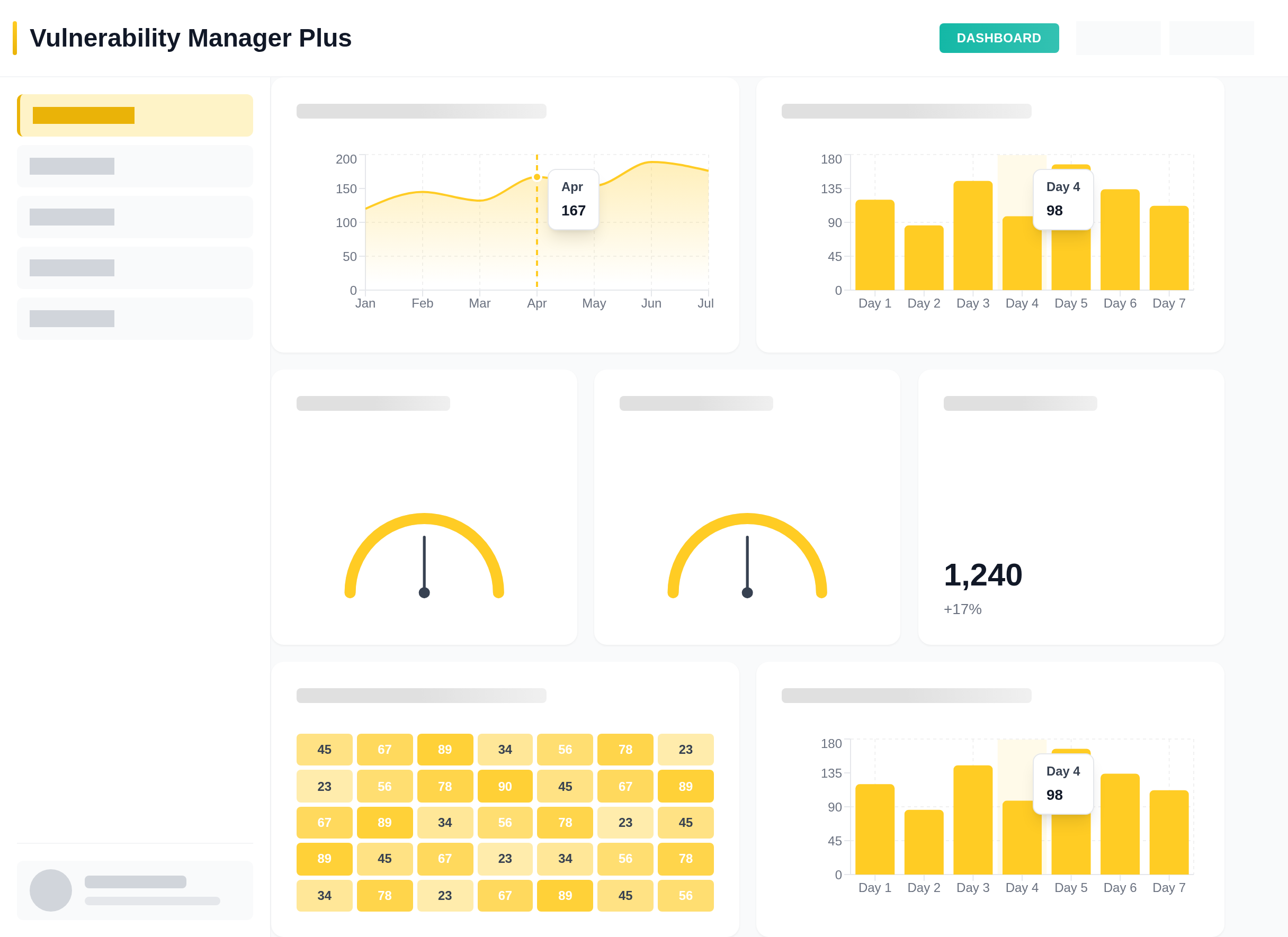

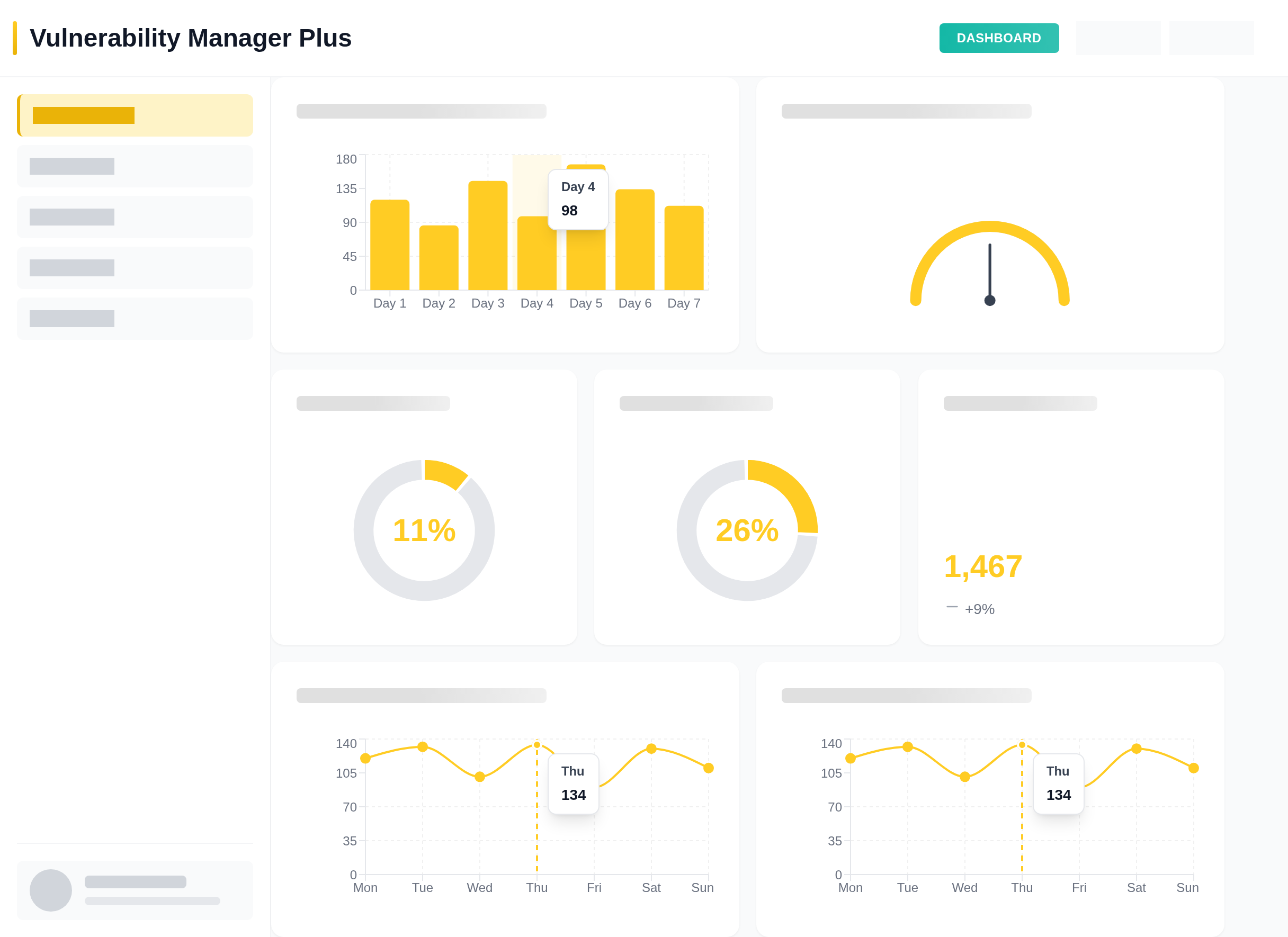

Vulnerability Manager Plus to zaawansowane narzędzie bezpieczeństwa, które wykracza poza standardowe zarządzanie patchami. Pozwala na proaktywne identyfikowanie słabych punktów w infrastrukturze IT, od błędnych konfiguracji systemowych, przez luki w oprogramowaniu (CVE), aż po ryzykowne ustawienia serwerów WWW. System nie tylko informuje o zagrożeniach, ale dostarcza gotowe mechanizmy ich naprawy, umożliwiając administratorom priorytetyzację działań na podstawie realnego poziomu ryzyka i krytyczności zasobów. Dzięki temu organizacja może skutecznie zapobiegać incydentom cybernetycznym, utrzymując najwyższy poziom higieny cyfrowej i zgodności z międzynarodowymi standardami bezpieczeństwa bez obciążania zespołu IT ręcznymi audytami.

Skaner podatności w czasie rzeczywistym, który identyfikuje luki w oprogramowaniu i systemach na globalną bazę Common Vulnerabilities and Exposures.

System pozwala na tworzenie inteligentnych reguł automatyzacji, które testują i aktualizują grupy komputerów w zdefiniowanych oknach serwisowych.

Gotowe raporty i skanery zgodności z politykami Center for Internet Security (CIS), kluczowe dla przechodzenia audytów bezpieczeństwa.

Wykrywanie i niwelowanie błędnych ustawień systemowych oraz ryzykownych konfiguracji serwerów, które mogą zwiększać ryzyko ataków.

Funkcjonalności

Zautomatyzowany cykl utrzymania poprawek (Patch Management)

Rozwiązanie zapewnia kompleksowy nadzór nad aktualizacjami dla systemów Windows, Linux oraz macOS, wspierając jednocześnie ponad 1000 aplikacji zewnętrznych, takich jak narzędzia biurowe, środowiska Java czy przeglądarki. System oferuje pełną autonomię procesów, od wykrywania brakujących łatek, przez ich walidację w środowisku testowym, aż po finalną dystrybucję w wyznaczonych oknach serwisowych. Dzięki takiemu podejściu, krytyczne błędy w oprogramowaniu są eliminowane bezzwłocznie, co stanowi skuteczną barierę dla potencjalnych cyberzagrożeń.

Proaktywne wykrywanie i eliminowanie podatności

Oprogramowanie wyposażono w zaawansowany silnik skanujący, który nieustannie monitoruje systemy operacyjne i aplikacje pod kątem luk bezpieczeństwa. Po zidentyfikowaniu zagrożenia, system umożliwia jego natychmiastowe usunięcie poprzez automatyczne wdrożenie odpowiednich łatek. W przypadku braku oficjalnego patcha, narzędzie sugeruje alternatywne metody zabezpieczenia (tzw. workaroundy), takie jak modyfikacja kluczy rejestru czy czasowe wyłączenie ryzykownych usług. Pozwala to na skuteczny hardening infrastruktury i minimalizację ryzyka wykorzystania błędów typu Zero-Day.

Precyzyjna segmentacja i synergia z usługami katalogowymi

Efektywne administrowanie opiera się na precyzyjnym kierowaniu zadań, dlatego system oferuje funkcję tworzenia dynamicznych i statycznych grup zasobów. Pełna integracja z Active Directory oraz Entra ID (dawniej Azure AD) pozwala administratorom na operowanie bezpośrednio w oparciu o strukturę organizacyjną firmy. Wdrażanie oprogramowania lub polityk bezpieczeństwa dla konkretnych jednostek biznesowych, lokalizacji czy zespołów staje się dzięki temu procesem szybkim i uporządkowanym.

Audyt zgodności ze standardami CIS

Vulnerability Manager Plus pozwala na monitorowanie infrastruktury pod kątem zgodności z ponad 75 najlepszymi praktykami CIS (Center for Internet Security). System generuje szczegółowe raporty wskazujące, które urządzenia spełniają normy, a które wymagają korekty konfiguracji. Raporty te można wyeksportować bezpośrednio do formatów PDF lub XLSX, co stanowi gotowy materiał dla podmiotów audytujących i działów compliance.

Kompleksowa inwentaryzacja i audyt zasobów IT

Narzędzie automatycznie mapuje infrastrukturę sieciową, dostarczając precyzyjnych danych o każdym punkcie końcowym. Raporty inwentaryzacyjne zawierają szczegółową specyfikację sprzętową, rejestr zainstalowanego oprogramowania oraz terminy ważności licencji i certyfikatów cyfrowych. Zgromadzone informacje można poddawać głębokiej analizie oraz eksportować do formatów XLSX, PDF lub CSV w celu dalszego raportowania.

Bezpieczeństwo serwerów WWW i portów

Oprogramowanie oferuje specjalny moduł do analizy bezpieczeństwa serwerów internetowych. Wykrywa on domyślne hasła, nieaktualne certyfikaty SSL/TLS oraz zbędne porty otwarte na zewnątrz. System sugeruje konkretne zmiany w konfiguracji (np. wyłączenie słabych szyfrów), aby maksymalnie wzmocnić zabezpieczenia serwerów (hardening) przed próbami przejęcia kontroli lub wycieku danych.

Zarządzanie aktualizacjami w rozproszonym modelu pracy

Architektura systemu została w pełni dostosowana do wymagań pracy hybrydowej. Wykorzystanie serwerów Secure Gateway (pośredniczących) oraz agentów komunikujących się przez chmurę pozwala na skuteczne łatanie komputerów znajdujących się poza siecią firmową (Home Office). Odbywa się to bez konieczności zestawiania obciążających połączeń VPN, co nie tylko zwiększa skuteczność ochrony, ale również optymalizuje przepustowość łączy w głównej siedzibie firmy.

- Opinie o nas

Co mówią nasi klienci?

Dołącz do setek firm z różnych branż, które osiągnęły znaczące usprawnienia dzięki rozwiązaniom ManageEngine.

Kierownik Sekcji Wsparcia IT Uniwersytetu SWPS

Technical Department Manager, INTRATEL

Bartosz Banach

ManageEngine trafia w potrzeby administratorów, wszechstronnie uzupełniając funkcjonalności których brakuje w narzędziach Windows Server.

Maciej Harasimczuk

Technical Department Manager, INTRATEL

Jarek Jabłoński

Uruchomienie produktu OpManager pozwoliło na znacznie szybsze wykrywanie, diagnozowanie i usuwanie awarii oraz niedostępność usług.

Robert Dźwigulski

Director IT Infrastructure, PKO Ubezpieczenia

Mateusz Mazur

Bartosz Sobolewski

Tomasz Frelik

Marcin Wendrychowicz

Konrad Krzyżewski

Marek Klimaszewski

Powiązane produkty

Endpoint Central

System umożliwia kompleksowe zarządzanie poprawkami dla systemów operacyjnych Windows, Linux i macOS, a także dla ponad 1000 aplikacji firm trzecich, takich jak przeglądarki internetowe, środowiska Java czy programy biurowe. Oprogramowanie pozwala na pełną automatyzację tego procesu. Od wykrywania brakujących łat, przez ich testowanie, aż po instalację w oknach serwisowych. Dzięki temu kluczowe luki bezpieczeństwa są natychmiast niwelowane, co minimalizuje ryzyko cyberataków.

Administratorzy mogą masowo definiować i wdrażać ustawienia systemowe, które zapewniają spójność środowiska pracy. System pozwala m.in. na zarządzanie operacjami na plikach, mapowanie dysków i drukarek, modyfikację rejestru, konfigurację przeglądarek czy ustawień zasilania. Dzięki gotowym szablonom, organizacja zyskuje pewność, że każdy komputer spełnia ustalone standardy korporacyjne.

Skuteczne zarządzanie wymaga precyzji, dlatego system pozwala na tworzenie dynamicznych i statycznych grup komputerów, do których przypisywane są konkretne zadania. Dzięki synchronizacji z Active Directory oraz Azure AD, administratorzy mogą pracować bezpośrednio na strukturze organizacyjnej, wdrażając oprogramowanie lub polityki dla konkretnych działów, lokalizacji lub grup użytkowników, co znacznie przyspiesza działania operacyjne.

To kompletny zestaw narzędzi do rozwiązywania problemów na odległość. Administratorzy mogą nawiązywać bezpieczne sesje pulpitu zdalnego (z opcją nagrywania), a także korzystać z narzędzi diagnostycznych w tle, takich jak wiersz poleceń (CMD), PowerShell, menedżer plików czy podgląd zdarzeń, bez przerywania pracy użytkownika. Wbudowany czat tekstowy oraz wideo ułatwia komunikację z pracownikiem podczas interwencji.

System automatycznie skanuje sieć, dostarczając aktualnych danych o każdym urządzeniu końcowym. Raporty obejmują specyfikację sprzętową, zainstalowane oprogramowanie, ważność licencji i certyfikatów, a nawet geolokalizację urządzenia. Dodatkowo narzędzie monitoruje wykorzystanie oprogramowania oraz wykrywa niedozwolone pliki. Wszystkie zgromadzone dane można łatwo analizować i eksportować do formatów PDF, XLSX lub CSV.

Moduł MDM pozwala na pełną kontrolę nad firmowymi i prywatnymi (BYOD) urządzeniami mobilnymi z systemami Android, iOS, iPadOS, ChromeOS, macOS i tvOS. Administratorzy mogą zdalnie konfigurować pocztę i Wi-Fi, instalować i aktualizować aplikacje firmowe, wymuszać blokadę ekranu hasłem, a w przypadku kradzieży, zdalnie wyczyścić dane z urządzenia. Funkcjonalność ta zapewnia bezpieczeństwo danych firmowych poza biurem.

System upraszcza proces przygotowania nowych komputerów do pracy poprzez tworzenie i wdrażanie obrazów dysków (OS Imaging). Administrator może przygotować wzorcowy obraz systemu z niezbędnymi sterownikami i aplikacjami, a następnie zainstalować go na wielu komputerach jednocześnie, korzystając z technologii Multicast. Wspierane są różne metody bootowania, w tym PXE, USB oraz nośniki ISO, co czyni proces reinstalacji szybkim i bezobsługowym.

System został zaprojektowany z myślą o pracy hybrydowej. Dzięki wykorzystaniu bramy dystrybucyjnej (Distribution Server) lub agentów komunikujących się przez chmurę, Endpoint Central skutecznie łata komputery pracowników pracujących zdalnie (Home Office) bez konieczności utrzymywania stałego połączenia VPN, co znacząco odciąża łącza firmowe.

Endpoint Security

System pozwala na pełny hardening przeglądarek użytkowników (Chrome, Edge, Firefox). Administratorzy mogą zarządzać wtyczkami, wymuszać bezpieczne ustawienia prywatności oraz blokować dostęp do niebezpiecznych stron internetowych. Rozwiązanie umożliwia również kontrolę nad pobieranymi plikami o określonych rozszerzeniach oraz dostarcza szczegółowe raporty o aktywności użytkowników w sieci, umożliwiając szybką identyfikację potencjalnego ryzyka.

Moduł ten pozwala na masowe wymuszenie szyfrowania komputerów z systemem Windows przy użyciu natywnej technologii BitLocker. System umożliwia konfigurację haseł BitLocker oraz zapewnia centralne repozytorium kluczy odzyskiwania. W przypadku awarii sprzętu lub zapomnienia hasła przez pracownika, administrator ma natychmiastowy dostęp do klucza odzyskiwania w konsoli Endpoint Central, co minimalizuje przestoje w pracy.

Rozwiązanie zapewnia pełną kontrolę nad urządzeniami peryferyjnymi podłączanymi do stacji roboczych. Rozwiązanie wykracza poza prosty schemat „blokuj lub zezwalaj”, oferując pełną elastyczność w zarządzaniu dostępem. Pozwala na tworzenie precyzyjnych scenariuszy, takich jak ograniczenie zastosowania pendrive’ów wyłącznie do odczytu danych czy nakładanie limitów dotyczących wielkości kopiowanych plików. Dodatkowo system oferuje funkcję File Shadowing, która kopiuje przesyłane na urządzenia pliki zewnętrzne bezpośrednio na bezpieczny serwer w celu późniejszego audytu.

Platforma umożliwia tworzenie automatycznych list aplikacji dozwolonych (Allowlist) i zablokowanych (Blocklist), co eliminuje ryzyko uruchomienia nieautoryzowanego lub złośliwego oprogramowania. Kluczową funkcją jest „Just-In-Time Elevation”, która pozwala na tymczasowe podniesienie uprawnień użytkownika dla konkretnej aplikacji bez nadawania mu pełnych uprawnień administratora lokalnego, co jest zgodne z zasadą Least Privilege.

Wbudowany agent klasy EDR (Endpoint Detection and Response) monitoruje procesy w czasie rzeczywistym, wykrywając anomalie charakterystyczne dla ataków typu ransomware lub zero-day. Po wykryciu zagrożenia system automatycznie izoluje zainfekowaną maszynę, eliminuje złośliwe procesy i przenosi pliki do kwarantanny. Dzięki mechanizmowi Shadow Copy, organizacja może przywrócić pliki biznesowe do stanu sprzed ataku, minimalizując skutki incydentu.

Moduł DLP (Data Loss Prevention) pozwala na definiowanie zaawansowanych reguł klasyfikacji danych (np. numery kart kredytowych, PESEL, dokumenty finansowe). Po oznaczeniu pliku jako wrażliwy, system monitoruje i ogranicza wykonywane na nim działania. Możliwe jest blokowanie wysyłki takich danych do zewnętrznych domen e-mail, przesyłania ich przez przeglądarkę (np. na prywatne dyski chmurowe) czy kopiowania na nośniki wymienne, zapewniając pełną kontrolę nad firmową własnością intelektualną.

System posiada zaawansowany silnik skanujący, który w trybie ciągłym identyfikuje podatności w systemach operacyjnych oraz aplikacjach firm trzecich. Po wykryciu luki, oprogramowanie umożliwia jej natychmiastowe zniwelowanie za pomocą automatycznych aktualizacji i poprawek (Patche). W sytuacjach, gdy oficjalna łata nie jest jeszcze dostępna, system sugeruje i pozwala wdrożyć alternatywne rozwiązanie (workaround) dostarczone przez producenta. Umożliwia to skuteczne zabezpieczenie środowiska IT poprzez np. zmianę kluczy rejestru lub wyłączenie narażonych usług, co znacznie obniża ryzyko eksploatacji błędów typu Zero-Day.

Endpoint Central

System umożliwia kompleksowe zarządzanie poprawkami dla systemów operacyjnych Windows, Linux i macOS, a także dla ponad 1000 aplikacji firm trzecich, takich jak przeglądarki internetowe, środowiska Java czy programy biurowe. Oprogramowanie pozwala na pełną automatyzację tego procesu. Od wykrywania brakujących łat, przez ich testowanie, aż po instalację w oknach serwisowych. Dzięki temu kluczowe luki bezpieczeństwa są natychmiast niwelowane, co minimalizuje ryzyko cyberataków.

Administratorzy mogą masowo definiować i wdrażać ustawienia systemowe, które zapewniają spójność środowiska pracy. System pozwala m.in. na zarządzanie operacjami na plikach, mapowanie dysków i drukarek, modyfikację rejestru, konfigurację przeglądarek czy ustawień zasilania. Dzięki gotowym szablonom, organizacja zyskuje pewność, że każdy komputer spełnia ustalone standardy korporacyjne.

Skuteczne zarządzanie wymaga precyzji, dlatego system pozwala na tworzenie dynamicznych i statycznych grup komputerów, do których przypisywane są konkretne zadania. Dzięki synchronizacji z Active Directory oraz Azure AD, administratorzy mogą pracować bezpośrednio na strukturze organizacyjnej, wdrażając oprogramowanie lub polityki dla konkretnych działów, lokalizacji lub grup użytkowników, co znacznie przyspiesza działania operacyjne.

To kompletny zestaw narzędzi do rozwiązywania problemów na odległość. Administratorzy mogą nawiązywać bezpieczne sesje pulpitu zdalnego (z opcją nagrywania), a także korzystać z narzędzi diagnostycznych w tle, takich jak wiersz poleceń (CMD), PowerShell, menedżer plików czy podgląd zdarzeń, bez przerywania pracy użytkownika. Wbudowany czat tekstowy oraz wideo ułatwia komunikację z pracownikiem podczas interwencji.

System automatycznie skanuje sieć, dostarczając aktualnych danych o każdym urządzeniu końcowym. Raporty obejmują specyfikację sprzętową, zainstalowane oprogramowanie, ważność licencji i certyfikatów, a nawet geolokalizację urządzenia. Dodatkowo narzędzie monitoruje wykorzystanie oprogramowania oraz wykrywa niedozwolone pliki. Wszystkie zgromadzone dane można łatwo analizować i eksportować do formatów PDF, XLSX lub CSV.

Moduł MDM pozwala na pełną kontrolę nad firmowymi i prywatnymi (BYOD) urządzeniami mobilnymi z systemami Android, iOS, iPadOS, ChromeOS, macOS i tvOS. Administratorzy mogą zdalnie konfigurować pocztę i Wi-Fi, instalować i aktualizować aplikacje firmowe, wymuszać blokadę ekranu hasłem, a w przypadku kradzieży, zdalnie wyczyścić dane z urządzenia. Funkcjonalność ta zapewnia bezpieczeństwo danych firmowych poza biurem.

System upraszcza proces przygotowania nowych komputerów do pracy poprzez tworzenie i wdrażanie obrazów dysków (OS Imaging). Administrator może przygotować wzorcowy obraz systemu z niezbędnymi sterownikami i aplikacjami, a następnie zainstalować go na wielu komputerach jednocześnie, korzystając z technologii Multicast. Wspierane są różne metody bootowania, w tym PXE, USB oraz nośniki ISO, co czyni proces reinstalacji szybkim i bezobsługowym.

System został zaprojektowany z myślą o pracy hybrydowej. Dzięki wykorzystaniu bramy dystrybucyjnej (Distribution Server) lub agentów komunikujących się przez chmurę, Endpoint Central skutecznie łata komputery pracowników pracujących zdalnie (Home Office) bez konieczności utrzymywania stałego połączenia VPN, co znacząco odciąża łącza firmowe.

Endpoint Security

System pozwala na pełny hardening przeglądarek użytkowników (Chrome, Edge, Firefox). Administratorzy mogą zarządzać wtyczkami, wymuszać bezpieczne ustawienia prywatności oraz blokować dostęp do niebezpiecznych stron internetowych. Rozwiązanie umożliwia również kontrolę nad pobieranymi plikami o określonych rozszerzeniach oraz dostarcza szczegółowe raporty o aktywności użytkowników w sieci, umożliwiając szybką identyfikację potencjalnego ryzyka.

Moduł ten pozwala na masowe wymuszenie szyfrowania komputerów z systemem Windows przy użyciu natywnej technologii BitLocker. System umożliwia konfigurację haseł BitLocker oraz zapewnia centralne repozytorium kluczy odzyskiwania. W przypadku awarii sprzętu lub zapomnienia hasła przez pracownika, administrator ma natychmiastowy dostęp do klucza odzyskiwania w konsoli Endpoint Central, co minimalizuje przestoje w pracy.

Rozwiązanie zapewnia pełną kontrolę nad urządzeniami peryferyjnymi podłączanymi do stacji roboczych. Rozwiązanie wykracza poza prosty schemat „blokuj lub zezwalaj”, oferując pełną elastyczność w zarządzaniu dostępem. Pozwala na tworzenie precyzyjnych scenariuszy, takich jak ograniczenie zastosowania pendrive’ów wyłącznie do odczytu danych czy nakładanie limitów dotyczących wielkości kopiowanych plików. Dodatkowo system oferuje funkcję File Shadowing, która kopiuje przesyłane na urządzenia pliki zewnętrzne bezpośrednio na bezpieczny serwer w celu późniejszego audytu.

Platforma umożliwia tworzenie automatycznych list aplikacji dozwolonych (Allowlist) i zablokowanych (Blocklist), co eliminuje ryzyko uruchomienia nieautoryzowanego lub złośliwego oprogramowania. Kluczową funkcją jest „Just-In-Time Elevation”, która pozwala na tymczasowe podniesienie uprawnień użytkownika dla konkretnej aplikacji bez nadawania mu pełnych uprawnień administratora lokalnego, co jest zgodne z zasadą Least Privilege.

Wbudowany agent klasy EDR (Endpoint Detection and Response) monitoruje procesy w czasie rzeczywistym, wykrywając anomalie charakterystyczne dla ataków typu ransomware lub zero-day. Po wykryciu zagrożenia system automatycznie izoluje zainfekowaną maszynę, eliminuje złośliwe procesy i przenosi pliki do kwarantanny. Dzięki mechanizmowi Shadow Copy, organizacja może przywrócić pliki biznesowe do stanu sprzed ataku, minimalizując skutki incydentu.

Moduł DLP (Data Loss Prevention) pozwala na definiowanie zaawansowanych reguł klasyfikacji danych (np. numery kart kredytowych, PESEL, dokumenty finansowe). Po oznaczeniu pliku jako wrażliwy, system monitoruje i ogranicza wykonywane na nim działania. Możliwe jest blokowanie wysyłki takich danych do zewnętrznych domen e-mail, przesyłania ich przez przeglądarkę (np. na prywatne dyski chmurowe) czy kopiowania na nośniki wymienne, zapewniając pełną kontrolę nad firmową własnością intelektualną.

System posiada zaawansowany silnik skanujący, który w trybie ciągłym identyfikuje podatności w systemach operacyjnych oraz aplikacjach firm trzecich. Po wykryciu luki, oprogramowanie umożliwia jej natychmiastowe zniwelowanie za pomocą automatycznych aktualizacji i poprawek (Patche). W sytuacjach, gdy oficjalna łata nie jest jeszcze dostępna, system sugeruje i pozwala wdrożyć alternatywne rozwiązanie (workaround) dostarczone przez producenta. Umożliwia to skuteczne zabezpieczenie środowiska IT poprzez np. zmianę kluczy rejestru lub wyłączenie narażonych usług, co znacznie obniża ryzyko eksploatacji błędów typu Zero-Day.